-

浙江等保項目等級保護測評流程

浙江等保項目等級保護測評流程無論是底層的IT基礎設施和新技術,還是我們每天使用的互聯網應用,變化快速發生,變革日新月異。與此同時,網絡安全日益重要。但是,一直以來,我國在網絡安全方面主要依據的是,2007年和2008年頒布實施的《信息安全等級保護管理辦法》和《信息安全等級保護基本要求》。...

2025-12-16 -

上海等保流程等級保護方案設計

上海等保流程等級保護方案設計等級保護工作工作誤區 不做等保只要不出事就行? 根據《網絡安全法》第二十一條規定,國家實行網絡安全等級保護制度。網絡運營者應當按照網絡安全等級保護制度的要求,履行安全保護義務,保障網絡免受干擾、破壞或者未經授權的訪問,防止網絡數據泄露或者被竊取、篡改。 因此,...

2025-12-16 -

長寧區等保等級保護報價

長寧區等保等級保護報價來說說等級保護中物聯網安全。在互聯網時代,手機和網絡的結合實現了人與人的連接,但物聯網時代,則是人與人、人與物、物與物相連,有人稱之為“萬物互聯時代”。在物聯網時代,連接的力量讓人無法想象,因為我們每個人、每件物都處于連接中,因此面臨的網絡安全形勢更加嚴峻。第...

2025-12-15 -

浙江等保三級等級保護測評

浙江等保三級等級保護測評在解讀“等級保護2.0”后,為大家解讀安全通用要求的標準詳情。 現在,我們來說說云計算方面的安全擴展要求。同樣,每一級安全擴展要求都分為五個部分,即安全物理環境、安全通信網絡、安全區域邊界、安全計算環境和安全建設管理。 我們注意到,在安全物理環境中,等...

2025-12-15 -

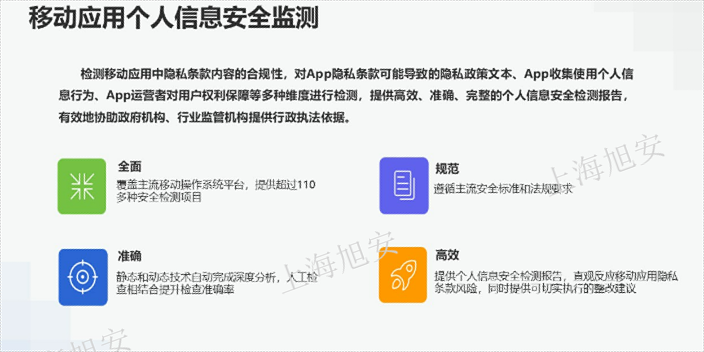

長寧區移動應用個人信息安全移動應用個人信息安全報價標準

長寧區移動應用個人信息安全移動應用個人信息安全報價標準移動應用個人信息安全保護,運營者應該如何去做?簡單來說,應該從以下維度進行梳理:1、隱私政策條款的內容合規性。2、移動應用業務功能對應的個人信息需要清晰明確。3、使用權限、收集用戶信息應遵循極少夠用原則。4、嵌入引用第三方sdk、h5時,要對引入的業務功能、個...

2025-12-14 -

浙江移動應用移動應用個人信息安全

浙江移動應用移動應用個人信息安全安全事件告知:a)應及時將事件相關情況以郵件、信函、電話、推送通知等方式告知受影響的個人信息主體。難以逐一告知個人信息主體時,應采取合理、有效的方式發布與公眾有關的警示信息;b)告知內容應包括但不限于:1)安全事件的內容和影響;2)已采取或將要采取的處置措施;...

2025-12-14 -

浙江等級保護

浙江等級保護應用和數據安全創新,個人信息保護進入全新的時代,《網絡安全法》及等級保護2.0都對個人信息保護列了明確的條款及說明,尤其是等保2.0中,對數據安全中個人信息保護做了擴展及說明,對數據過度采集、未授權訪問等作出了明確要求,這個與《信息安全技術 個人信息安全規范》...

2025-12-13 -

金山區2.0等保測評流程

金山區2.0等保測評流程網絡安全等級保護標準的主要特點01將對象范圍由原來的信息系統改為等級保護對象(信息系統、通信網絡設施和數據資源等),對象包括網絡基礎設施(廣電網、電信網、通信網絡等)、云計算平臺/系統、大數據平臺/系統、物聯網、工業控制系統、采用移動互聯技術的系統等。02在1...

2025-12-13 -

徐匯區等級保護三級等級保護標準

徐匯區等級保護三級等級保護標準等級保護2.0標準體系主要標準如下: 網絡安全等級保護條例(總要求/上位文件) 計算機信息系統安全保護等級劃分準則(GB 17859-1999)(上位標準) 網絡安全等級保護實施指南(GB/T25058-2020) 網絡安全等級保護定級指南(GB/T22240...

2025-12-12 -

崇明區等保項目等保報價

崇明區等保項目等保報價等級保護重點云計算平臺不在國內的不能選二級及以上云計算平臺其云計算基礎設施需位于中國境內。如果選擇了境外的云平臺,那么等級保護肯定過不了。內部只有一個網段的不符合二級及以上系統,應將重要網絡區域和非重要網絡區域劃分在不同網段或子網。生產網絡和辦公網絡,對外和對...

2025-12-12 -

浙江等保項目等保標準

浙江等保項目等保標準等級保護2.0與1.0的區別在于系統防護由被動防御變為主動防御,從前被動防御要求防火墻、IDS,現在上升到主動防御,除了傳統的安全設備防火墻、網絡版殺毒軟件以及網關層的防毒墻外,還需要部署安全準入系統、堡壘機、雙因素認證設備、漏洞掃描器、數據庫防火墻;另外還需...

2025-12-11 -

靜安區等保測評流程

靜安區等保測評流程我國的等保工作是從1994年提出的,但直至2007年才發布《信息安全等級保護管理辦法》及后續的系列政策,等保工作才正式開始。2008年,《信息安全技術信息系統安全等級保護基本要求》(GB/T22239-2008)的公布標志著等級保護制度的標準化,等保1.0時代...

2025-12-11 -

奉賢區二級等保報價標準

奉賢區二級等保報價標準何為工業控制系統?據了解,工業控制系統(ICS)是一個通用術語,它包括多種工業生產中使用的控制系統,包括監控和數據采集系統(SCADA)、分布式控制系統(DCS)和其他較小的控制系統,如可編程邏輯控制器(PLC),現已應用在工業部門和關鍵基礎設施中。由于工業控...

2025-12-10 -

浦東新區2.0等保服務

浦東新區2.0等保服務在各類變化當中,特別值得關注的一個變化是等級保護二級以上,從1.0的管理制度中把“安全管理中心”單獨拿出來進行要求,包括“系統管理、審計管理、安全管理、集中管控“等,這是為了滿足等保2.0的重要變化——從被動防御轉變為主動防御、動態防御。完善的網絡安全分析能力...

2025-12-10 -

黃浦區二級等保方案設計

黃浦區二級等保方案設計等級保護工控系統中涉及無線使用控制上,則要求對用戶(人員、軟件進程或設備)進行標識、鑒別、授權和傳輸加密。要求提到,“應對所有參與無線通信的用戶(人員、軟件進程或者設備)提供唯1性標識和鑒別、授權以及執行使用進行限制”。同時,在第三級和第四級中,提到“應對無線...

2025-12-10 -

虹口區2.0等保測評

虹口區2.0等保測評在解讀“等級保護2.0”后,為大家解讀安全通用要求的標準詳情。現在,我們來說說云計算方面的安全擴展要求。同樣,每一級安全擴展要求都分為五個部分,即安全物理環境、安全通信網絡、安全區域邊界、安全計算環境和安全建設管理。我們注意到,在安全物理環境中,等保2.0強調...

2025-12-10 -

奉賢區三級等保標準

奉賢區三級等保標準網絡安全等級保護標準的主要特點01將對象范圍由原來的信息系統改為等級保護對象(信息系統、通信網絡設施和數據資源等),對象包括網絡基礎設施(廣電網、電信網、通信網絡等)、云計算平臺/系統、大數據平臺/系統、物聯網、工業控制系統、采用移動互聯技術的系統等。02在1...

2025-12-10 -

普陀區等保培訓

普陀區等保培訓等級保護的變化1.等級保護對象的演變,安全拓展要求的細化:等保2.0的保護對象包括基礎信息網絡、云計算平臺/系統、大數據應用/平臺/資源、物聯網、工業控制系統和采用移動互聯技術的系統,并對基礎信息系統之外的對象提出特殊保護要求。2.等級章節結構的變化,控制措施...

2025-12-10 -

松江區三級等保方案設計

松江區三級等保方案設計等級保護2.0標準體系主要標準如下:網絡安全等級保護條例(總要求/上位文件)計算機信息系統安全保護等級劃分準則(GB17859-1999)(上位標準)網絡安全等級保護實施指南(GB/T25058-2020)網絡安全等級保護定級指南(GB/T22240-2020...

2025-12-09 -

寶山區等保項目等保服務團隊

寶山區等保項目等保服務團隊網絡安全等級保護2.0有5個運行步驟:定級、備案、建設和整改、等級測評、檢查。同時,也分5個等級,即信息系統按重要程度由低到高,劃分為5個等級,并分別實施不同的保護策略。一級系統簡單,不需要備案,影響程度很小,因此不作為重點監管對象;二級系統大概50萬個左右;...

2025-12-09 -

青浦區三級等保培訓

青浦區三級等保培訓2019年5月13日下午,國家市場監督管理總局召開新聞發布會,正式發布等保2.0。等保2.0將于12月1日正式實施。相比等保1.0,等保2.0不加入了對云計算、物聯網和移動互聯等領域的等級保護規范,而且風險評估、安全監測以及政策、體系、標準等體系相對更完善。具...

2025-12-09 -

奉賢區網絡安全等保標準

奉賢區網絡安全等保標準等級保護工作工作誤區系統定級越低越好?系統的定級是根據受侵害的客體以及對客體侵害的程度來確定的,以事實為根據,而不是主觀隨意定級。定級低了,表面上要求更容易滿足,但相應的防護措施也相對不足,一旦遭受攻擊,反而得不償失。系統定完級就一直會被監管了所有非涉密系統都...

2025-12-09 -

靜安區網絡安全等保服務團隊

靜安區網絡安全等保服務團隊等級保護重點無法對外部網絡攻擊行為進行檢測、防止或限制二級系統在網絡邊界至少部署入侵檢測系統,三級及以上系統在網絡邊界應至少部署以下一種防護技術措施:入侵防御、WAF、反垃圾郵件系統或APT等。未配備日志審計的不符合二級及以上系統無法在網絡邊界或關鍵網絡節點對...

2025-12-09 -

江蘇網絡安全等保報價標準

江蘇網絡安全等保報價標準等級保護安全區域邊界從第二級到第四級,安全區域邊界的要求變化不大,主要是在入侵防范中增加了“應在檢測到網絡攻擊行為、異常流量情況時進行告警”。如果整體來看,安全區域邊界引入了“訪問控制”機制,即在虛擬化網絡邊界、不同等級的網絡安全區域設置訪問控制規則,讓不同的...

2025-12-09 -

崇明區等保項目等保測評流程

崇明區等保項目等保測評流程已經托管到云的系統不需要做等保?根據“誰運營誰負責,誰使用誰負責,誰主管誰負責”的原則,該系統責任主體還是屬于網絡運營者自己,所以還是得承擔相應的網絡安全責任,該進行系統定級的還是得定級,該做等保的還是得做等保。系統上云或托管后,并不是安全責任主體轉移,只是系...

2025-12-08 -

徐匯區三級等保方案設計

徐匯區三級等保方案設計等級保護安全區域邊界從第二級到第四級,安全區域邊界的要求變化不大,主要是在入侵防范中增加了“應在檢測到網絡攻擊行為、異常流量情況時進行告警”。如果整體來看,安全區域邊界引入了“訪問控制”機制,即在虛擬化網絡邊界、不同等級的網絡安全區域設置訪問控制規則,讓不同的...

2025-12-08 -

金山區三級等保報價

金山區三級等保報價等級保護技術要求1安全物理環境針對物理機房提出的安全控制要求。主要對象為物理環境、物理設備和物理設施等;涉及的安全控制點包括物理位置的選擇、物理訪問控制、防盜和防破壞、防雷擊、防火、防水和防潮、防靜電、溫濕度控制、電力供應等。2安全通信網絡針對通信網絡提出的安...

2025-12-08 -

閔行區等保測評流程

閔行區等保測評流程等級保護工作工作誤區系統定級越低越好?系統的定級是根據受侵害的客體以及對客體侵害的程度來確定的,以事實為根據,而不是主觀隨意定級。定級低了,表面上要求更容易滿足,但相應的防護措施也相對不足,一旦遭受攻擊,反而得不償失。系統定完級就一直會被監管了所有非涉密系統都...

2025-12-08 -

江蘇2.0等保服務

江蘇2.0等保服務等級保護體系框架和保障思路的變化,相比等保1.0,等保2.0更加契合當今的網絡安全形勢,將“云計算、物聯網、移動互聯網、大數據和工業控制系統”納入等保監管,互聯網企業也將納入等級保護管理。等保1.0保護的對象是計算機信息系統,而等保2.0上升為網絡空間安全,除...

2025-12-08 -

上海2.0等保服務

上海2.0等保服務等級保護工作工作誤區系統定級越低越好?系統的定級是根據受侵害的客體以及對客體侵害的程度來確定的,以事實為根據,而不是主觀隨意定級。定級低了,表面上要求更容易滿足,但相應的防護措施也相對不足,一旦遭受攻擊,反而得不償失。系統定完級就一直會被監管了所有非涉密系統都...

2025-12-08